Источник заразы: обнаружен первый использующий ИИ компьютерный вирус

Вредоносная программа основана на оригинальной идее, поясняют эксперты ведущего поставщика решений в области кибербезопасности F6. «Если судить по описанию, это классический вредоносный софт, написанный руками. При этом в нем есть модуль, который использует нейросети для генерации скриптов — это небольшая программа, выполняющая конкретную задачу на зараженном компьютере», — говорят там.

Впрочем, по мнению ведущего эксперта Kaspersky GReAT Татьяны Шишковой, идею использования злоумышленниками ИИ в создании вредоносных программ нельзя назвать новой. «В конце 2024 года появилась программа-шифровальщик FunkSec. С ее использованием злоумышленники атаковали организации из госсектора, а также IT-сферы, финансов и образования в Европе и Азии. Создатели FunkSec активно использовали для ее разработки генеративный ИИ: судя по техническому анализу, многие фрагменты кода были написаны не вручную, а автоматически», — рассказывает она.

По словам ведущего аналитика отдела мониторинга ИБ «Спикател» Алексея Козлова, вирус использует одну из моделей компании OpenAI для генерации скриптов Lua (язык программирования для автоматизации задач и создания пользовательского контента) «на лету». «Такие скрипты совместимы со всеми основными операционными системами вроде Windows, Linux и macOS. Вирус может извлекать данные, шифровать их или потенциально уничтожать (эта функция еще не реализована), — анализирует Козлов. — В одном из промптов используется адрес криптокошелька, который может быть связан с создателем биткоина — вероятно, такой адрес использовали для тестирования работы кода. Исследователи отмечают, что образец вируса, по-видимому, представляет собой прототип или разработку, а не полностью работоспособное вредоносное ПО».

Новый шифровальщик PromptLock, по словам Шишковой, примечателен тем, что в него внедрили ИИ-модель с открытым исходным кодом для локального запуска. «То есть вредоносный код генерируется с использованием ИИ не на стороне злоумышленников, а локально — на зараженном устройстве, — указывает она. — При этом PromptLock на данный момент не является полностью функциональным, также нет информации о реальных жертвах его атак. Вероятно, он является либо вредоносным софтом на стадии разработки, либо концептом такого софта от некого исследователя».

Злоумышленники все чаще используют генеративный ИИ для создания вредоносных инструментов, делятся наблюдениями в «Лаборатории Касперского». Подобный подход потенциально позволяет атакующим ускорять процесс разработки и быстрее адаптировать свои тактики, а также может снизить порог входа в индустрию, размышляет Татьяна Шишкова. «Но сгенерированный таким образом код часто содержит ошибки: например, в одной программе могут использоваться команды для разных операционных систем. При этом применение атакующими новых технологий кардинально не меняет существующий ландшафт киберугроз», — рассуждает она. К тому же ИИ используют для защиты и специалисты по кибербезопасности — для повышения эффективности защитных решений и противодействия атакам, заключает Шишкова.

Алексей Козлов предрекает волну новых подобных вирусов: «Надвигается новая волна атак, похожая на ту, которая принесла с собой множество шифровальщиков. Скорее всего, будут такие же шифровальщики, но более быстрые и умные».

О том, что использование хакерами ИИ будет оказывать все большое влияние на ландшафт киберугроз, специалисты по ИБ рассказывали ранее Forbes. Это будет выражаться в увеличении числа длительных и комплексных атак, когда киберпреступники непрерывно перебирают все возможные векторы и инструменты для взлома компании, и после отражения атаки одного типа сразу же происходит попытка следующей — через другие точки входа, другие потенциальные бреши в защите, рассказывал генеральный директор RED Security Иван Вассунов. «На этом фоне еще острее встанет проблема дефицита кадров в отрасли», — добавлял он.

Уже сегодня злоумышленники все чаще и эффективнее применяют ИИ для разработки ВПО, поиска уязвимостей и проведения кибератак, а в будущем смогут автоматизировать трудоемкие операции по анализу скомпрометированной инфраструктуры, поиску «болевых точек» и обнаружению наиболее ценной информации, убежден СЕО Security Vision Руслан Рахметов.

Читайте также

Мошенники начали обманывать россиян с получением кода от домофона

Наука и техника

Злоумышленники придумали новую двухэтапную схему, которая предполагает кражу данных через предложение о получении персонального кода от домофона. Об этом сообщает РИА Новости. Схема предполагает, что мошенник звонит своей жертве, называет ее адрес и предлагает получить персональный код от домофона, позволяющий открывать дверь в подъезд без ключа. После того, как ничего не подозревающий человек соглашается, ему приходит шестизначный код на «Госуслугах». Жертва уверена, что теперь с его помощью

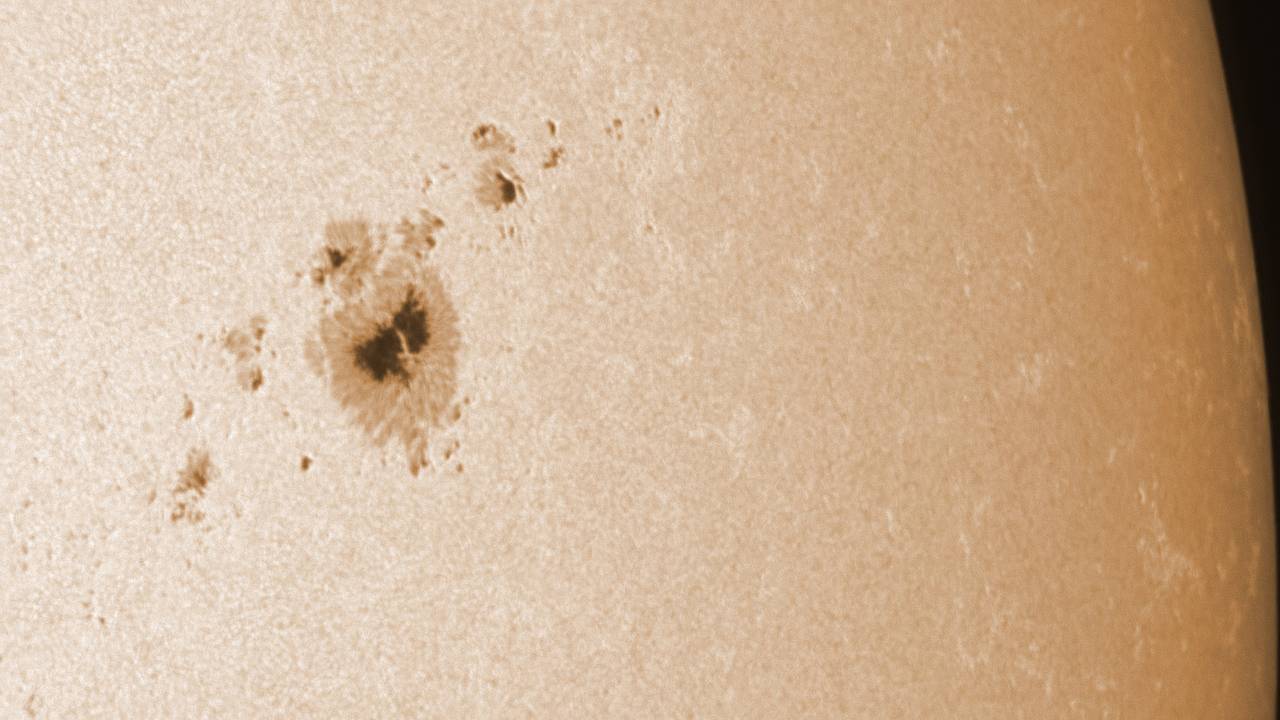

Ученые словами «какой-то ад» оценили появление новых пятнен в одной из областей Солнца

Наука и техника

В одной из областей Солнца за сутки появилось как минимум 100 новых пятен. Об этом сообщает Лаборатория солнечной астрономии ИКИ РАН в Telegram-канале. «В главной солнечной активной области, № 4197, какой-то ад весь день творился. За прошедшие сутки, тут, наверное, не меньше 100 новых пятен появилось. Куда девается вся эта энергия, совершенно непонятно», — написали ученые. При этом в данной области за прошедшие сутки не было зафиксировано ни одной вспышки, уточнили в публикации. Ранее стало

Человеку впервые пересадили легкое свиньи

Наука и техника

В Китае впервые в мире пересадили человеку легкое от генетически модифицированной свиньи. Получателем стал 39-летний мужчина в состоянии смерти мозга, а трансплантат проработал девять дней. Результаты исследования опубликованы в Nature Medicine. Легкие считаются одним из самых сложных органов для пересадки из-за густой сети сосудов, которая повышает риск тромбов и отторжения. Чтобы снизить опасность, у свиньи-донора были удалены три гена, провоцирующие иммунную реакцию, и добавлены три

Комментарии (0)